PHP code injection adalah salah satu serangan berbahaya yang sering mengincar aplikasi web. Dengan celah ini, penyerang bisa menyisipkan kode PHP berbahaya untuk mengambil alih sistem, mencuri data, atau merusak server. Artikel ini akan membahas apa itu PHP code injection, bagaimana cara kerjanya, serta solusi pencegahannya.

Apa Itu PHP Code Injection?

PHP code injection adalah teknik serangan di mana penyerang menyisipkan kode PHP ke dalam input aplikasi, lalu memaksa server untuk mengeksekusi kode tersebut. Akibatnya, aplikasi bisa dijalankan di luar logika normal dan berujung pada kebocoran data atau bahkan kontrol penuh terhadap sistem.

Contoh Sederhana

Misalnya, sebuah aplikasi meminta input nama pengguna dan langsung memasukkannya ke fungsi eval() tanpa validasi:

<?php

$user_input = $_GET['nama'];

eval("echo 'Selamat datang $user_input';");

?>

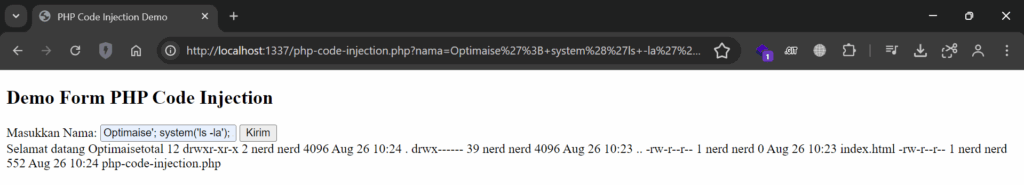

Kalau pengguna memasukkan '; system('ls'); //, maka server bisa dipaksa mengeksekusi perintah sistem. Dari sinilah serangan bisa berkembang lebih jauh.

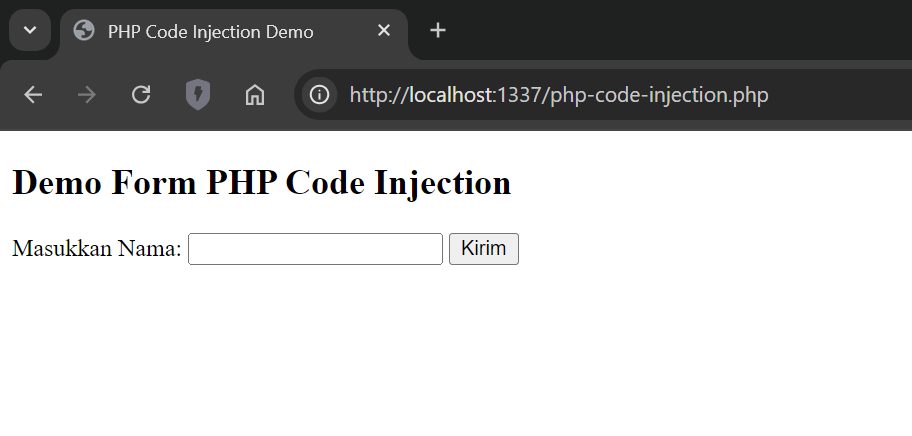

Demo PHP Code Injection

Contoh PHP Code Injection

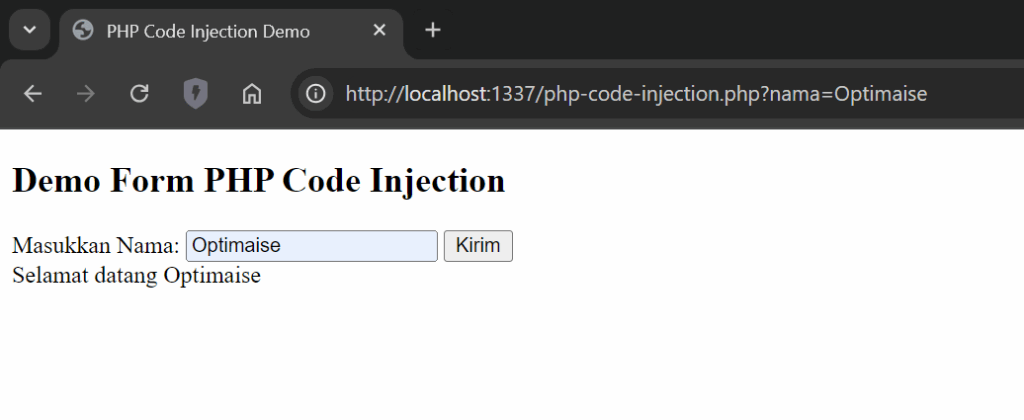

Coba masukkan teks, contohnya Optimaise

Setelah itu, untuk melakukan php code injection, masukkan Optimaise'; system('ls -la'); //

Dan list file dalam website dapat ditampilkan, dan php code injection berhasil dilakukan.

Bagaimana PHP Code Injection Bisa Terjadi?

Ada beberapa penyebab utama mengapa PHP code injection sering muncul:

- Penggunaan fungsi berbahaya

Fungsi sepertieval(),assert(),preg_replace()dengan modifiere, ataucreate_function()rawan dieksploitasi jika input tidak disaring. - Kurang validasi input

Aplikasi yang menerima input dari user tanpa filter memberi peluang besar bagi penyerang untuk menyisipkan kode berbahaya. - Konfigurasi server yang lemah

Server yang tidak dikonfigurasi dengan baik bisa membuka jalan bagi eksploitasi lebih lanjut, seperti akses ke file sistem.

Dampak dari PHP Code Injection

Serangan ini tidak bisa dianggap remeh. Beberapa dampak nyata antara lain:

- Pencurian data sensitif (database user, password, atau informasi pribadi bisa dicuri)

- Pengambilalihan server (penyerang bisa mengakses shell dan menjalankan perintah bebas)

- Deface website (tampilan website diganti, merusak reputasi pemilik aplikasi)

- Distribusi malware (website yang disusupi bisa dijadikan sarana menyebarkan malware)

Dalam kasus nyata, serangan PHP code injection sering menjadi pintu masuk untuk web shell seperti C99, R57, atau WSO yang dipakai hacker untuk mengambil kontrol penuh atas website.

Bagaimana Mendeteksi PHP Code Injection?

Tidak mudah mendeteksi serangan ini, tapi ada beberapa cara yang bisa digunakan:

- Log monitoring

Cek file log server. Biasanya ada pola input aneh seperti; system('ls');atau kode PHP yang tidak biasa. - Kode audit

Lakukan audit kode secara berkala, cari penggunaan fungsi berbahaya yang langsung menerima input user. - WAF (Web Application Firewall)

Beberapa WAF bisa mendeteksi pola serangan code injection dan memblokirnya secara otomatis.

Cara Mencegah PHP Code Injection

Pencegahan selalu lebih baik daripada perbaikan. Berikut beberapa langkah efektif:

1. Hindari Fungsi Berbahaya

Jangan gunakan eval() atau fungsi serupa kecuali benar-benar diperlukan (dan hampir selalu ada alternatif yang lebih aman).

2. Validasi dan Sanitasi Input

- Gunakan fungsi seperti

htmlspecialchars()ataufilter_var()untuk menyaring input. - Terapkan whitelist (hanya menerima input sesuai format yang diizinkan).

3. Gunakan Prepared Statements

Jika aplikasi terhubung ke database, selalu gunakan prepared statements atau ORM untuk mencegah injection lain seperti SQL Injection.

4. Batasi Hak Akses Server

Jangan berikan hak akses penuh ke user web server. Minimalisasi izin agar kerusakan tidak meluas jika ada celah.

5. Gunakan WAF dan IDS

Pasang Web Application Firewall (WAF) atau Intrusion Detection System (IDS) untuk menambah lapisan keamanan.

Belajar dari Praktik Nyata

Sebagai penulis yang sering terjun dalam analisis keamanan, saya pernah menemukan kasus PHP code injection pada sebuah aplikasi e-learning kampus. Celahnya ada di form upload yang mengizinkan file .php tanpa pengecekan. Akibatnya, hacker berhasil upload backdoor dan menguasai server.

Solusinya sederhana tapi sering diabaikan: batasi jenis file upload hanya untuk ekstensi yang dibutuhkan, dan jangan pernah izinkan file PHP dieksekusi dari folder upload.

Kasus ini mengajarkan bahwa serangan sering terjadi bukan karena serangan yang semakin canggih, tetapi karena kelalaian yang disepelekan.

PHP code injection adalah ancaman serius yang bisa menghancurkan sebuah aplikasi web jika dibiarkan. Dengan memahami cara kerja, dampak, dan langkah pencegahannya, kita bisa memperkuat keamanan aplikasi sejak awal.

Intinya hindari fungsi berbahaya, validasi input dengan ketat, dan jangan remehkan konfigurasi server. Dengan kebiasaan sederhana ini, risiko PHP code injection bisa ditekan seminimal mungkin.

Sebagai penutup, jika Anda ingin bisnis Anda lebih dikenal dan muncul di halaman pertama Google, Jasa SEO Terpercaya Optimaise siap membantu! Dengan pengalaman dan strategi SEO yang teruji, kami telah berhasil meningkatkan visibilitas banyak bisnis di Malang, Bali, dan Jakarta. Jangan biarkan pesaing Anda selangkah lebih maju—optimalkan website Anda sekarang juga!

💡 Dapatkan strategi SEO terbaik untuk bisnis Anda! Kunjungi optimaise.co.id dan berlangganan layanan kami untuk hasil yang maksimal. 🚀